Вирус BadRabbit: очередная демонстрация силы компьютерных взломщиков?

Sobesednik.ru разбирается в конечных целях последних атак хакеров, создавших вирус Bad Rabbit

Sobesednik.ru разбирается в конечных целях последних атак хакеров, создавших вирус Bad Rabbit.

На этой неделе сайты «Интерфакса», «Аргументов недели», «Фонтанки», ряда банков, а также киевского метрополитена, международного аэропорта Одессы и министерства инфраструктуры Украины атаковал вирус-шифровальщик BadRabbit.

Представители Group-IB, компании по предотвращению и расследованию киберпреступлений, заявили в своем Telegram-канале: «Судя по всему, мы столкнулись с новой эпидемией. Жертвой вируса-шифровальщика стали не только российские СМИ, но и ряд госучреждений и стратегических объектов на Украине».

Также в компании заявили, что IP-домен, раздававший вирусы, связан с пятью ресурсами, на владельцев которых зарегистрированы множество других сайтов. Специалисты установили, что BadRabbit — это модифицированная версия вируса NotPetya, который поразил IT-системы компаний в нескольких странах в июне (за этот год это уже третья вирусная эпидемия: в мае 2017 г. вирус-шифровальщик WannaCry атаковал 200 тыс. компьютеров в 150 странах мира, 27 июня вирусы NotPetya и ExPetr проникли в 12,5 тыс. компьютеров в 65 странах).

В блоге компании сообщается, что код BadRabbit был скомпилирован из исходников NotPetya: «Есть уникальные функции вычисления хэша, способ распространения по сети и удаление журналов. Логика извлечения модулей и сами модули также подтверждают эту связь».

По данным компании «Лаборатория Касперского», BadRabbit распространяется через зараженные веб-сайты: пользователи скачивают фальшивый установщик Adobe Flash, вручную запускают его и тем самым заражают свои компьютеры. Все распространяющие данную информацию сайты эксперты относят к категории СМИ.

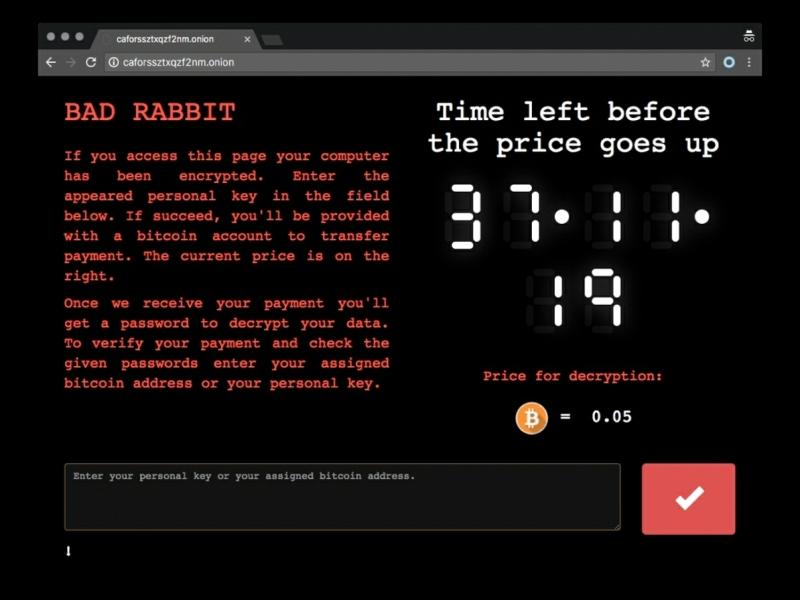

За расшифровку файлов злоумышленники требуют 0,05 биткойна, что по курсу примерно эквивалентно 283 долларам или 15 700 рублям. Пока неизвестно, возможно ли расшифровать файлы уплатив выкуп либо используя какой-нибудь изъян в механизме шифрования зловреда. Все признаки указывают на то, что это целенаправленная атака на корпоративные сети. Используются методы, похожие на те, что мы наблюдали в атаке ExPetr, сообщает компания. Её эксперты рекомендуют не платить выкуп злоумышленникам.

Основными целями кибератак считаются хищение персональных данных интернет-пользователей, данных о блинге абонентов сотовых операторов, хищение денежных средств и персональных данных вкладчиков банков, манипуляция бизнес-процессами коммерческих структур с целью их ослабления, шантаж и вымогательство.

Вячеслав Медведев, ведущий аналитик отдела развития компании «Доктор Веб», считает, что последнюю атаку нельзя считать масштабной — в данном случае скорее стоит говорить о пиаре какой-либо хакерской группы:

— Масштаб атаки настолько ничтожен, что говорить об эпидемии невозможно. Может быть, атака была на самом деле направлена против одной-двух компаний, а остальные заражались лишь для прикрытия, но и это крайне маловероятно. Слишком много шума, слишком простая вредоносная программа, — считает эксперт.

— Данная атака в силу незначительности не может служить методом шантажа, — продолжает Медведев. — И более того, при нормальной организации системы защиты она вообще не могла состояться. Ведь для заражения именно пользователь должен был установить вредоносную программу, разрешить запуск трояна. Для чего должен был иметь максимальные права на своем компьютере и, по сути, отсутствие антивирусной защиты.

Атаки подобные BadRabbit, WannaCry и псевдоPetya — совсем не масштабные, примененные в них трояны не блистают выдающимися качествами и содержат ошибки. Первая задача таких атак — привлечение внимания. А вот атаки, идущие параллельно — зачастую куда более масштабны.

По словам эксперта, цель злоумышленников в подобных случаях — деньги, а не информационный шум: внимания СМИ при этом лучше не привлекать.

Наиболее вероятно, что у последней атаки могут быть неэкономические мотивы — хулиганство, повышение личного статуса ее авторов в среде кибервзломщиков и тому подобное, резюмирует Медведев. В среде хакеров статус взломщика может зависеть от его репутации, а информационный шум может подтверждать данную версию.

- ранее по теме: Вирус Petya мог быть "рекламной акцией" хакеров